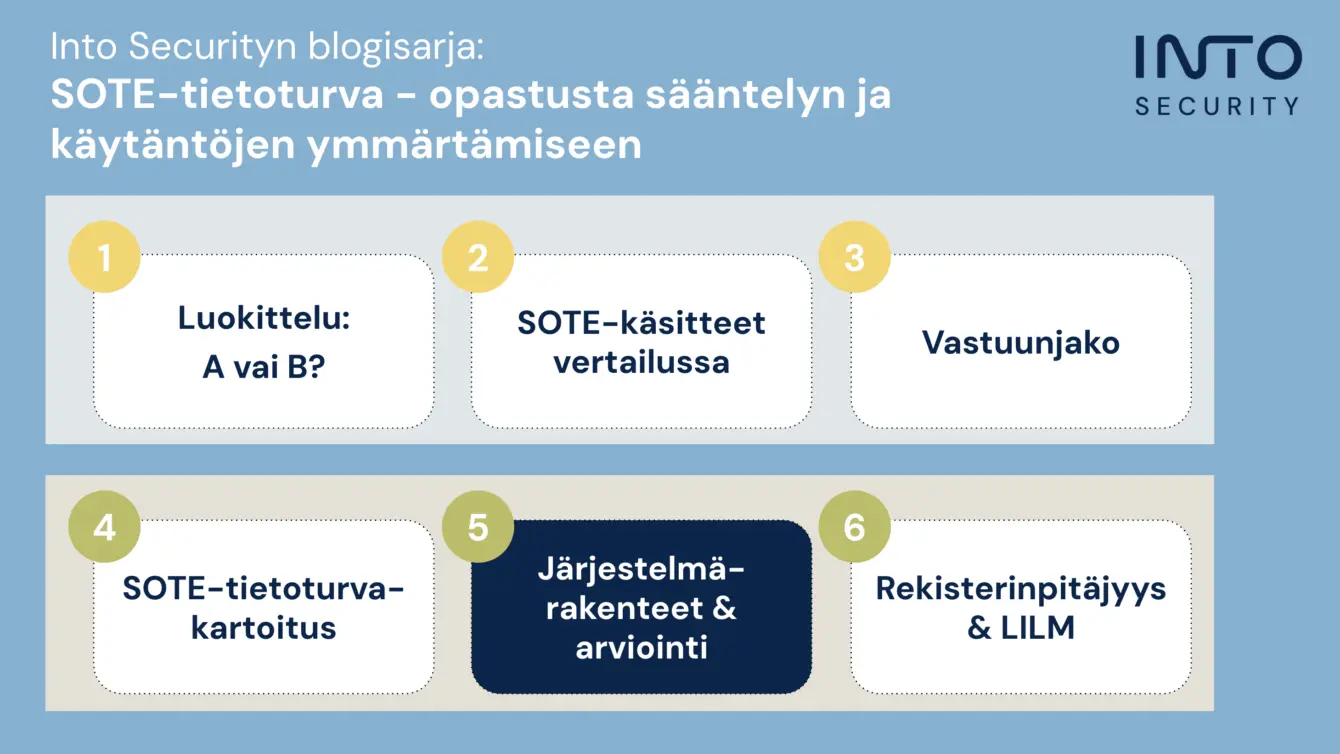

Tämä on SOTE-tietoturva – opastusta sääntelyn ja käytäntöjen ymmärtämiseen -blogisarjamme osa 5.

- Mikä on uudelleenarvioinnin ja muutosarvioinnin ero?

- Koostuuko järjestelmäsi useista osajärjestelmistä?

- Integroituuko se muihin järjestelmiin?

- Miten arviointi toimii, kun järjestelmä ei ole yksi selkeä kokonaisuus?

Nämä kysymykset tulevat yhä useammin vastaan tietoturva-arvioinneissa. Nykyaikaiset SOTE-järjestelmät ovat harvoin yksittäisiä, itsenäisiä kokonaisuuksia. Ne koostuvat osajärjestelmistä, integroituvat muihin järjestelmiin ja hyödyntävät kolmannen osapuolen palveluja.

Monimutkainen arkkitehtuuri ei tee arvioinnista mahdotonta, mutta se vaatii huolellista suunnittelua. Väärät rajaukset voivat johtaa siihen, että kriittisiä osia jää arvioinnin ulkopuolelle tai päällekkäisiä arviointeja tehdään turhaan.

Käyn seuraavassa läpi, miten modulaaristen järjestelmien ja integraatioiden arviointi käytännössä toimii ja mitä kannattaa huomioida kun valmistaudut arviointiin.

Modulaariset järjestelmäkokonaisuudet

THL:n määräyksen 5/2024 mukaan sertifiointi voidaan kohdistaa useista järjestelmistä koostuviin järjestelmiin tai järjestelmäkokonaisuuksiin. Modulaarisissa järjestelmäkokonaisuuksissa järjestelmän eri osiin on mahdollista kohdistaa erilaisia vaatimuksia niiden käyttötarkoituksen mukaisesti.

Käytännössä tämä tarkoittaa:

- Osajärjestelmät rekisteröidään erikseen Valviran ylläpitämään Astori-rekisteriin

- Tietojärjestelmätuottaja tunnistaa osajärjestelmien käyttötarkoitusta vastaavat profiilit

- Profiilit määräävät niitä velvoittavat olennaiset vaatimukset

Esimerkiksi potilastietojärjestelmä voi koostua erillisistä osajärjestelmistä reseptien kirjoittamiseen, laboratoriotulosten katseluun ja ajanvaraukseen. Velvoittavat vaatimukset määräytyvät osajärjestelmän käyttötarkoituksen mukaisesti.

Integraatiot eri järjestelmien välillä

Eri järjestelmiä on myös mahdollista integroida toisiinsa. Järjestelmät voivat olla:

- Saman tai eri tietojärjestelmätuottajan valmistamia

- Kuulua eri luokkiin sekä riskitasoille

- Järjestelmät rekisteröidään myös erikseen

Arvioinneissa arvioinnin laajuus kattaa arvioitavan järjestelmän ja olennaisten järjestelmien välisten integraatioiden toteutuksen, mutta ei yleensä itse integroituja järjestelmiä erityisesti jos integroiduilla järjestelmillä on voimassa oleva tietoturvallisuustodistus.

Esimerkki → Jos potilastietojärjestelmä on integroitu laboratoriotietojärjestelmään, jolla on oma voimassa oleva tietoturvallisuustodistus, ei laboratoriotietojärjestelmää tarvitse arvioida uudelleen osana potilastietojärjestelmän arviointia.

Tuotearvioinneissa arvioinnin laajuuteen kuuluvat integraatiot, jotka esiintyvät jokaisessa toteutuksessa. Tyypillisesti arvioitavan järjestelmän ympärille rakennettavat integraatiot ovat asiakaskohtaisia, jolloin niiden välillä voi olla merkittäviä eroja. Tietoturvallisuuden arvioinnit harvemmin kohdistuvat asiakaskohtaisiin käyttöympäristöihin, jolloin niiden tietoturvasta ja vaatimusten täyttymisestä huolehtiminen on palvelunantajan vastuulla. – Lue myös blogisarjan osa palvelunantajan ja tietojärjestelmätuottajan vastuunjaosta.

Vaatimusten täyttäminen ja kompensaatiokeinot

Järjestelmän käyttötarkoituksen perusteella velvoittavia vaatimuksia on mahdollista täyttää myös kompensoiden perustelluista syistä. Kompensaatiokeinot koostuvat tyypillisesti useammasta kontrollikerroksesta ja tietoturvallisuuden arvioija tekee päätöksen hyväksyttävistä kompensaatiokeinoista. Kompensaatiokeino voidaan myös katsoa riittämättömäksi.

Hyväksytyt kompensaatiomenettelyt

- Kirjataan tietoturvallisuustodistukseen

- Kuvataan tarkemmin arviointikertomuksessa

- Tietojärjestelmätuottaja on velvollinen ilmoittamaan kompensoidusti täyttyvät vaatimukset palvelunantajalle

Vastuuttaminen palvelunantajalle

Tietojärjestelmätuottajan on myös mahdollista vastuuttaa vaatimusten täyttäminen täysin tai osittain palvelunantajalle.

Tyypillinen tilanne on sellainen, jossa tietojärjestelmä asennetaan palvelunantajan käyttöympäristöön, jolloin järjestelmän käyttöympäristöä velvoittavien vaatimusten täyttäminen on palvelunantajan vastuulla, kuten tietoliikenteen salauksen vahvuusvaatimusten täyttäminen.

Tärkeä huomio → Näiden tapausten arviointi ei sisälly järjestelmän tietoturvallisuuden arviointiin, kun kyseessä on tuotearviointi.

Arvioinnin dokumentointi

Arviointikertomus

Tietoturvallisuuden arvioinneista tuotetaan aina arviointikertomus, johon kuvataan:

- Arvioitu järjestelmä

- Olennaiset integraatiot

- Arvioinnin laajuus ja rajaukset

- Miten olennaiset vaatimukset on täytetty

Tietoturvallisuustodistus

Tietoturvallisuustodistukseen kirjataan lisätietoihin ylemmällä tasolla:

- Arvioinnin luonne

- Kompensoidusti täyttyvät vaatimukset ja kompensaatiokeinot ylätasolla

- Ne vaatimukset ja järjestelmien nimet, joille vaatimusten täyttyminen on ulkoistettu täysin tai osittain

- Täysin tai osittain palvelunantajan vastuulla olevat vaatimukset, joiden täyttymisestä on huolehdittava

Muutos- ja uudelleenarvioinnit

Sosiaali- ja terveydenhuollon tietoturvallisuustodistus on voimassa kolme (3) vuotta kerrallaan. Voimassaolon aikana tehdyt järjestelmämuutokset voivat johtaa muutos- tai uudelleenarviointiin. Ne tarkoittavat seuraavaa:

Muutosarviointi

- Kohdistuu vain niihin vaatimuksiin, joihin muutoksella on vaikutusta

- Todistusta päivitetään tarpeen mukaan

- Ei pidennä todistuksen voimassaoloaikaa

Uudelleenarviointi

- Käydään läpi kaikki vaatimukset uudelleen

- Järjestelmälle myönnetään uusi todistus kolmeksi vuodeksi

Tietojärjestelmätuottajilla on lakiin pohjautuva velvoite ilmoittaa arviointilaitokselle vaatimuksiin vaikuttavista muutoksista. Merkittävät muutokset voivat johtaa uudelleenarviointiin, jos niillä arvioidaan olevan laaja vaikutus järjestelmää velvoittaviin vaatimuksiin. Tietojärjesestelmätoimittajan vastuulla on toimittaa muutosilmoitukseen tai uudelleenarviointiin liittyvät ilmoitukset aina myös Valviralle. – Suosittelemme olemaan arviointilaitoksiin yhteydessä matalalla kynnyksellä, jotta muutoksiin reagointi tapahtuu määräysten mukaisesti.

Kuusi muistettavaa asiaa arvioinnista

1. Luokittele järjestelmä ja tunnista profiilit

THL:n määräyksessä 4/2024 ja sen liitteessä 1. käsitellään tietojärjestelmien luokittelua. Profiilit löydät määräyksen 5/2024 tukimateriaaliliitteen koontitaulukosta, joka sisältää olennaiset vaatimukset ja profiilit.

2. Täytä järjestelmälomake huolellisesti

Käy järjestelmälomake läpi ja täytä se parhaasi mukaan. Järjestelmälomaketta käytetään tietoturvallisuuden arviointiin ja yhteistestaukseen hakeuduttaessa.

Huomioi ainakin, että

- Järjestelmälomaketta voidaan päivittää sertifiointiprosessin aikana

- Arviointilaitokselle toimitetun järjestelmälomakkeen ja Valviran rekisteröinti-ilmoituksen yhteydessä toimitettavan järjestelmäversio tulee olla sama

- Yhteistestausta velvoitetaan A2- ja A3-luokan järjestelmiltä

3. Kilpailuta arviointilaitokset

Sosiaali- ja terveydenhuollon arviointeja tekevät tietoturvallisuuden arviointilaitokset. Into Certification on suomalaisomistuksessa oleva toimija, jonka tiimi koostuu monipuolisista asiantuntijoista – meiltä löytyy osaamista moneen!

4. Valmistaudu arviointiin perusteellisesti

Päivitä ja selvitä

- Järjestelmän arkkitehtuurikuva

- Integraatiot ja järjestelmäriippuvuudet

- Vastuuhenkilöt sekä toiminnassa mukana olevat organisaatiot ja vastuunjako

Dokumentaation valmistelu. Suurin osa vaatimuksista todennetaan dokumentaatiosta. Käy läpi tietoturvavaatimukset ja/tai digitaalisten palveluiden vaatimukset ja selvitä, missä dokumentaatiossa vaatimuksen täyttyminen on kuvattu.

Huomaa, että digitaalisten palveluiden vaatimukset ovat velvoittavia 3h-profiilin tunnistaneille järjestelmille. Tietoturvavaatimukset koskevat kaikkia järjestelmiä – myös B-luokan järjestelmiä.

Inton lähestymistapa

Me Intossa aloitamme arvioinnin aloituspalaverilla, jossa asiantuntijamme käy läpi asiakkaan kanssa seuraavaa:

- Arvioinnin laajuuden

- Miten kriteeristöä luetaan

- Mitä profiileita on ja miten ne vaikuttavat kriteeristöön

- Mitä ovat yleisimmät sudenkuopat

- Asiakkaan kysymykset

Aloituspalaverin tarkoituksena on tehostaa työskentelyä sopimalla selkeät askelmerkit etenemiseen. Meillä on myös asiakkaille suunnattuja työkaluja, joita voi halutessaan käyttää arviointiin valmistautumisen apuna.

5. Tee rekisteröinti-ilmoitus

Kun arviointi on valmis, asiakkaalle toimitetaan arviointikertomus. Tietoturvallisuustodistus myönnetään, kun kaikki velvoittavat vaatimukset täytetään tai ne on hyväksytysti kompensoitu.

Tietojärjestelmätuottaja tekee rekisteröinti-ilmoituksen Valviraan, johon liitetään:

- Järjestelmälomake

- Yhteistestauslausunto

- Tietoturvallisuustodistus

Muista käyttää järjestelmälomakkeen uusinta versiota, jonka löydät THL:n määräykset -sivuilta.

6. Huolehdi muutoksista

Tietoturvallisuustodistus on voimassa kolme vuotta kerrallaan. Mikäli havaitset muutoksia järjestelmässä tai niitä on suunnitelmissa toteuttaa, ilmoita niistä arviointilaitokselle ja tarvittaessa Kelalle. Muutos voi johtaa muutosarviointiin tai uudelleenarviointiin.

Asiakastietolaki (703/2023, 82§) velvoittaa tietojärjestelmätuottajia ilmoittamaan järjestelmää koskevista muutoksista.

Into Securityssa suosittelemme ilmoittamaan muutoksista matalalla kynnyksellä. Muutosarvioinnin tarve keskustellaan asiakkaan kanssa ja muutosarvioinnista annetaan aina etukäteen työmääräarvio. Muutosarvioinnit koskevat vaatimuksia, joihin muutos vaikuttaa.

THL:n määräyksen 4/2024 liitteessä 2 on käsitelty muutosilmoituksia ja esimerkkejä muutoksista.

Kiitos kun luit artikkelini. Seuraavassa SOTE-sarjani artikkelissa käsittelen rekisterinpitäjyyttä käytännössä – kuka toimii rekisterinpitäjänä missäkin tilanteessa ja milloin tarvitaan luovutusilmoitus.

Sarjan aiemmat osat löydät täältä →

Osa 1: Sote-järjestelmien luokittelu

Osa 2: Sote-tietoturvan käsitteistä

Osa 3: Vastuunjako

Osa 4: Sote-tietoturvakartoitus

Herättääkö arviointiprosessi kysymyksiä? Tarvitsetko apua modulaarisen järjestelmäsi arvioinnin suunnittelussa? Olen Heidi Saikkonen ja erikoistunut SOTE-järjestelmien regulaatioon. Otathan yhteyttä, jos haluat keskustella järjestelmäsi arkkitehtuurin vaikutuksista arviointiin!